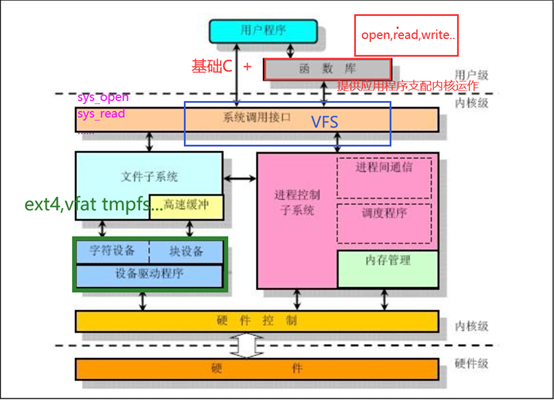

要实现Linux内核裁剪场景下的已知漏洞精准检测,二进制SCA工具必须在原来检测开源软件名称和版本号的基础上,需要实现更新细颗粒度的检测技术,基于源代码文件颗粒度、函数颗粒度的检测能力,从而实现裁剪场景下已知漏洞的精准检测,即可以知道哪些代码被编译到最终的二进制文件中,哪些代码没有参与编译。

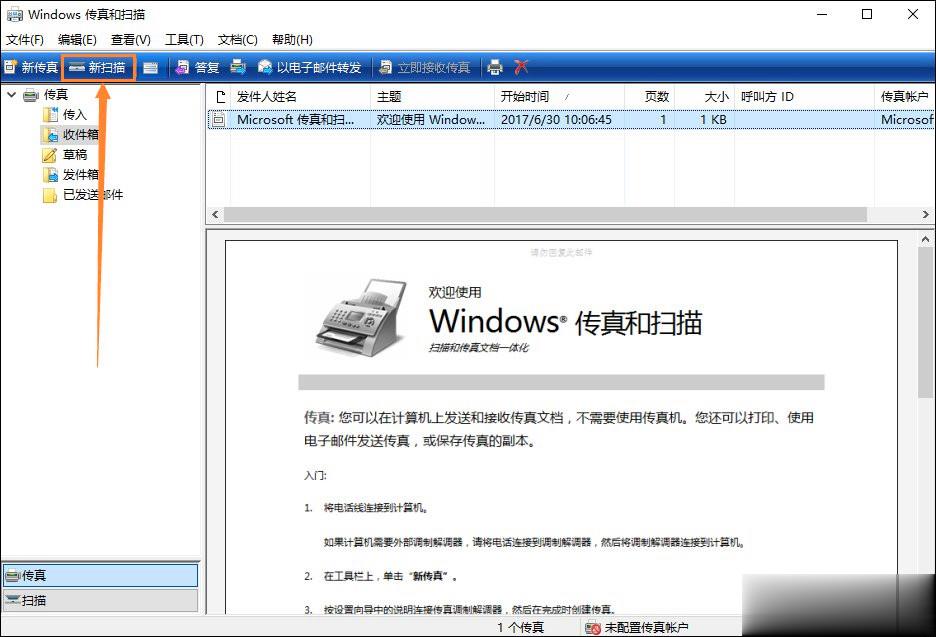

我们知道exe是已经编译好的二进制可执行文件,既然可以在windows系统的电脑上运行,那么exe作为二进制码是能够在此CPU上运行的,但是在linux系统的电脑上不能就说明exe这个所谓的二进制可执行文件只是针对于操作系统来说的二进制文件而不是CPU。

检测rootkits使用的二进制和系统工具文件.检测特洛伊木马程序的特征码.检测大多常用程序的文件异常属性.扫描任何混杂模式下的接口和后门程序常用的端口.不正确的MD5校验文件和已被感染的应用程序.你需要用root用户添加下面命令到crontab文件:

另一件需要检查确认的事是即所有属于包的二进制文件都没有被修改。如果你找到RWX内存的许多条目并且该进程不是python或java,那你就应该仔细的查看一下了。这也是最难检测的方法之一,因为你需要确定ssh密钥是合法的还是恶意的,这要求用户验证只有他们的密钥在该文件中。以上查找列表并不完整,但都是一些较为常见的查找后门的方法,包括Meterpreter和github上发现的其他常见后门程序。