RootkitHunter

英文名叫”Rootkit猎手”,可以发觉大概58个已知的rootkits和一些嗅探器和侧门程序.它通过执行一系列的脚本来确认你的机器是否早已感染rootkits.诸如检测rootkits使用的基本文件kali linux,可执行二补码文件的错误文件权限,检查内核模块等等.RootkitHunter由MichaelBoelen开发,是开源(GPL)软件.

安装RootkitHunter十分简单,从网站软件包,解压,之后以root用户身分运行installer.sh脚本.

成功安装后,你可以通过运行下边命令来检查你的机器是否已感染rootkit:

#rkhunter-c

二补码可执行文件rkhunter被安装到/usr/local/bin目录,你须要以root身分来运行该程序.程序运行后,它主要执行下边一系列的:

1.MD5校准测试,检查任何文件是否改动.

2.检查rootkits使用的二补码和系统工具文件.

3.检查特洛伊木马程序的特点码.

4.检查大多常用程序的文件异常属性.

5.执行一些系统相关的测试-由于rootkithunter可支持多个系统平台.

6.扫描任何混杂模式下的插口和侧门程序常用的端口.

7.检查如/etc/rc.d/目录下的所有配置文件linux服务器系统漏洞扫描报告,日志文件,任何异常的隐藏文件等等.诸如,在检查/dev/.udev和/etc/.pwd.lock文件时侯,我的系统被警告.

8.对一些使用常用端口的应用程序进行版本测试.如:ApacheWebServer,Procmail等.

完成前面检查后,你的屏幕会显示扫描结果:可能被感染的文件,不正确的MD5校准文件和已被感染的应用程序.

在我的机器上,扫描用了175秒.缺省情况下,rkhunter对系统进行已知的一些检查.并且你也可以通过使用’–scan-knownbad-files’来执行未知的错误检查:

#rkhunter-c–scan-knownbad-files

rkhunter是通过一个富含rootkit名子的数据库来测量系统的rootkits漏洞,所以时常更新该数据库极其重要linux服务器系统漏洞扫描报告,你可以通过下边命令来更新该数据库:

#rkhunter–update

其实最好是通过cronjob定期执行前面的命令长春linux培训,你须要用root用户添加下边命令到crontab文件:

59231**echo“Rkhunterupdatecheckinprogress”;/usr/local/bin/rkhunter–update

里面一行告诉cron程序在每月第三天的早晨11:59分执行rkhunter数据库更新工作,并且你的root用户会收到一封结果通知短信.

Chkrootkit

Chkrootkit由NelsonMurilo和KlausStedingJessen开发.与RootkitHunter程序不同的是,chrootkit不须要installer安装程序,你只需解开软件包后执行chrootkit即可,之后将对一些二补码文件进行一系列的测试,不仅与RootkitHunter相同的测试外,Chkrootkit还对一些重要的二补码文件进行检查,例如搜索入侵者已修改日志文件的特征信息等等.并且,假如你想列举早已测试的所有项目,你可以运行带有’-l’参数的命令:

#chkrootkit-l

在测试过程中,假如你想在屏幕上见到更多有用的信息,执行下边命令:

#chkrootkit-x

chkrootkit将在专家模式(expertmode)运行.

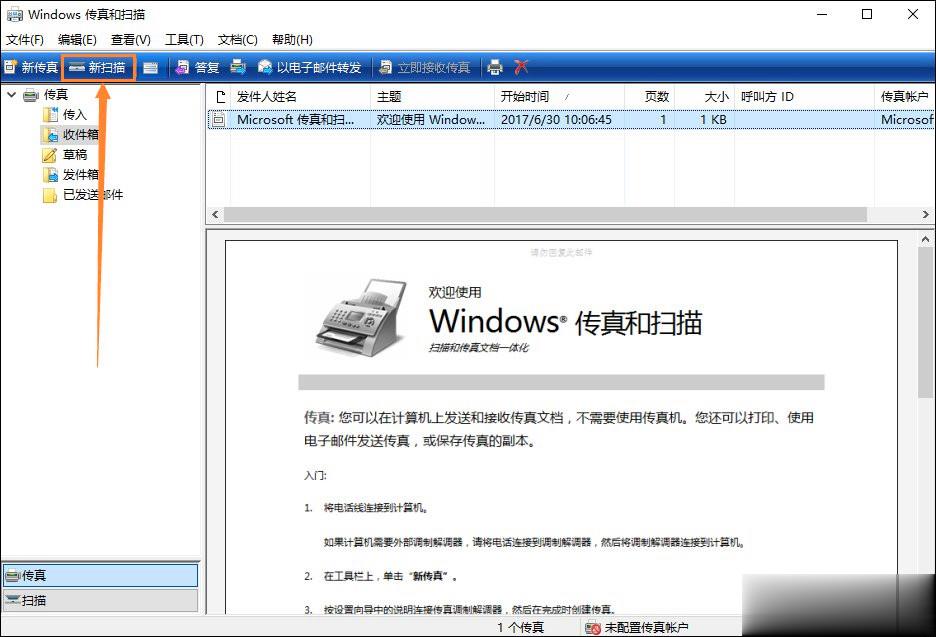

点击下载