然而有时候,过于频繁或严格的防护措施可能导致内部人员无法正常访问数据。关闭后,您的设备将完全暴露于外部环境中,黑客与病毒便有机可乘。因此,在决定关闭防火墙前务必慎重考虑其必要性;并且在关闭后须立即采取相应防护措施,以免被电脑吞噬。关闭防火墙后的注意事项

下面是基于redhat6.8操作系统的配置,centos类似操作。例如6的redhat是修改配置文件/etc/sysconfig/network,7就是/etc/hostname了。配置yum命令如下:上面就是我在安装一个新的操作系统后基本会做的一些基本配置,大家也可以参考下去做一些改进。

9为例为大家讲解一下linux系统的安装。linux系统的安装图解10.这个界面是提示我们进行网络配置的设置,我们可以根据自己的需求进行配置,如果自己不太懂就直接选择自动配置,然后点击下一步。15.这个界面是进行软件安装包的,一般我们都可以选择安装默认软件包就可以了,然后点击下一步。

本文详尽讨论Linux防火墙端口开发这一关键性网络安全议题。文章涵盖了防火墙基本概念、端口管理以及开发技术等多方面内容,旨在为广大读者提供深入且全面的理解与指导。深入研究Linux防火墙端口开发前,须明晰基本概念。专注于Linux防火墙端口开发领域,开发者需深入掌握各类技术及运用工具。

身为一位专业的网络安全专家,在日常工作中常运用到安全狗Linux这款卓越的安全软件来防范网络攻击和风险。希望通过此文,各位能更深入理解和掌握这个软件的操作要点以及使用禁忌,从而提升网络安全的防护能力。为提升网络安保质量,我们不妨运用安全狗Linux的认证与访问控制功能。

强密码是保护服务器的第一道防线为了保障服务器安全,防止各类网络攻击和违规操作,防火墙显得尤为关键。在注重网络安全的同时,务必要确保服务器的实体安全。只有持续学习,才能更好地保卫安全防线。正如爱护忠实伙伴那样,保持耐心与关注,认真守护服务器安全,让您的宝贵数据和系统安然无忧!

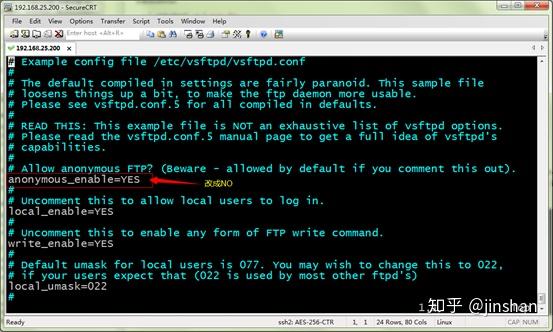

本文以vsftpd服务器搭建为例3、开放防火墙中ftp的端口21(否则外界无法访问服务器资源)4、创建一个用户,单独用户ftp访问时使用(ftpuser/ftpuser)【3】重启vsftpd服务器通过Java代码链接FTP服务器,从而实现文件存储

譬如,仅接受权威来源发布的修补程序或者设定特定时段展开补丁更新的权限,从而提升系统的防护能力。措施可包括安装相应的补丁,升级软件版本或增加额外的防护设置等。

大学和公司的服务器管理员与想要通过互联网连接到远程主机的个人用户是这个产品常用群体。用户群可以共享运行在Unix服务器上的各种X应用程序(如CAD/GIS)。同时运行微软Windows和Unix/Linux的应用程序

查看服务器的一些基本信息:查看所有安装的软件包查看当前用户的计划任务服务查看所有网络接口的属性,包括IP地址查看CPU信息的linux系统信息命令//查看CPU信息的linux系统信息命令user:当前有多少用户登录系统TIME+:进程开始运行时使用cpu的总时间