在Linux环境下,深度理解端口查看这一基本却重要的任务,对系统管理、软件开发和网络运营者均具有关键意义。本篇文章以详尽全面的视角探讨了在Linux系统内进行端口查看的策略及应关注的重点事项。

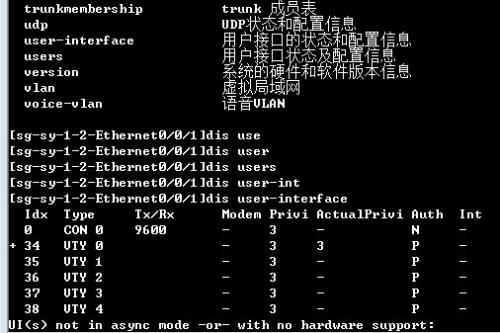

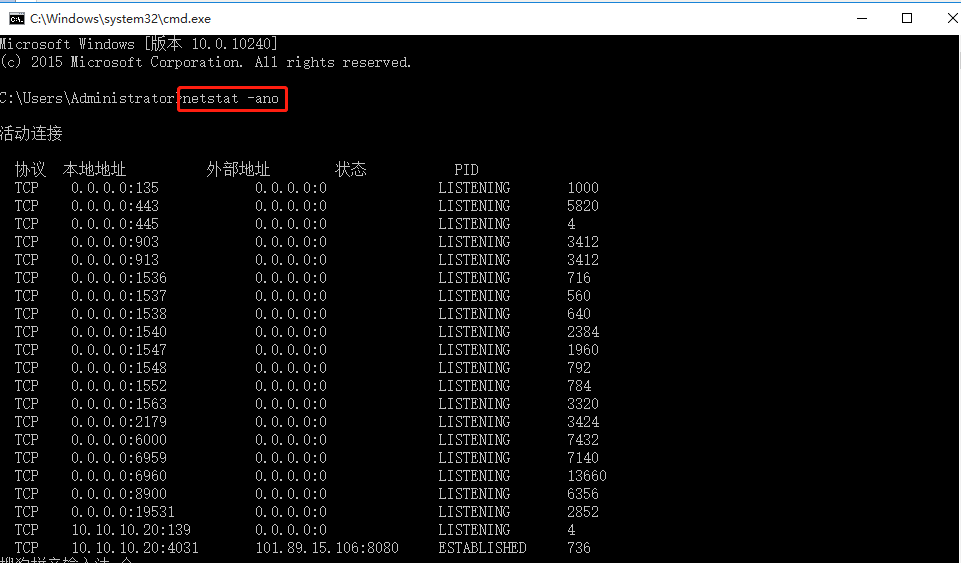

一、使用netstat命令查看端口

在Linux系统中,Netstat是一款用以揭示网络系统信息如网络连接、路由表及网络接口的命令行工具。用户可借助该命令查询当前系统中的全部开放端口及其对应的监听状况。若需查询所有端口状态,请输入如下指令:

```

netstat -tuln

此命令用以明确显示 TCP 及 UDP 协议端口,及端口的监听状况,以及以数字方式呈现的地址和端口号码。借由该命令,用户可洞察当前系统中各个端口正处于何种监听状态,及其对应的协议类别。

借助于 grep 命令,我们也可轻松筛查特定端口或应用程序的相关信息。

netstat -tuln | grep 3306

此段命令可提供所监控的所有端口中16fc18d787294ad5171100e33d05d4e2端口号码的详细数据,以便用户精准快捷地查找特定端口信息。

二、使用ss命令查看端口

Linux较新版本增添了 ss 命令,成为一款高效网络分析利器,专为采集套接字状态数据而设。相较于 netstat 命令红旗linux下载,ss 运行更迅捷,输出更为精确全面。

要查看所有打开的端口及其状态信息,可以使用以下命令:

ss -tuln

其中linux系统查看端口,"-t"代表展示TCP连接跟踪;"-u"与之对应地表明UDP数据报文踪迹;通过加入"-l",可以观察监听中的网络活动状况;而使用"-n",则可输出更为直观的数字形式的IP地址及端口号。

另外,在ss命令中也可以结合grep进行筛选:

ss -tuln | grep 80

这段命令能罗列所有监听80端口的套接字信息,方便使用者迅速定位到指定端口处的相应进程。

三、使用lsof命令查看端口

Lsof作为一款强大的Linux系统文件操作查询工具,能详尽地列出系统中已被打开的文件及其关联信息。该工具同样能够提供各个运行进程所使用的文件句柄(涵盖网络连接)的详细视图。

要查看特定端口被哪个进程占用,可以使用以下命令:

lsof -i:80

此命令可精准列出所有占用80端口且包含进程ID、名称在内的详细信息。凭借此工具,用户可迅速定位特定端口所关联的程序,执行进一步的操作。

四、使用ps命令结合grep查看特定进程占用的端口

通常情况下,使用lsof工具配合grep可查找指定进程占用的具体端口。然而,特殊情况下可以选择使用ps命令结合grep进行查询操作。

例如,欲查询Nginx服务器占用的全部网络连接及其监听状态,可运用如下复合指令达成目标:

ps aux | grep nginx

此指令有助于全面展示nginx服务涉及的所有运行进程信息,同时通过这些数据来定位nginx占用的网络连接及其对应的监听状态。

五、使用/6844acdce7e192c21c184914d73ab6be文件系统查看进程对应文件描述符

在Linux操作系统环境下,/6844acdce7e192c21c184914d73ab6be文件系统为用户呈现了关于当前运行进程及内核状态实时信息的详细视图。以具体的进程ID(如/6844acdce7e192c21c184914d73ab6be/PID)为例,其下的fd子目录揭示了该进程所有已开启文件描述符(含网络连接)的详情。

若需检查指定进程所使用的文件描述符(包含网络连接),可采取如下操作方法:

检测/6844acdce7e192c21c184914d73ab6be/PID/fd下所有包含socket关键词的文件列表:

本指令能精确展示特定 PID 相关的网络进程相关信息,尤其是其打开的 socket 类型文件描述符。这一方法适用于深度剖析单一进程与网络连接关系时采纳。

六、使用tcpdump抓包分析网络流量

在不依赖于直接查看已知端口连接或监听状态的情况下,针对实时产生或传输的数据包进行监控与分析变得尤为重要。其中,TCPDump作为一款强大而灵活的网络数据包分析工具linux apache 虚拟主机,常用于网络故障排除以及安全监测等领域。

为获取Linux环境下指定网卡指定来源/目的IP地址以及指定端口的数据包流量linux系统查看端口,可执行以下命令。

启用192.168.1.100的IP地址及端口为80的跟踪捕获,使用tcpdump命令,通过eth0网络接口实现。

遵循此指令,我们将为您监控并实时分析eth0网卡中指向IP地址为192.168.1.100且源/目的端口皆为80的数据包流量信息。运用TCPDump技术进行抓取和分析,我们能够进一步洞察网络通讯流程,识别潜在问题,为其提供专业优化方案。

七、安全性注意事项

在执行网络通信和端口关联工作中,安全永远是第一考量要素。防止未经授权者接触敏感资料并执行关键行动至关紧要。

建议采取以下安全性措施:

1.定期审计并关闭不必要或未被授权访问权限;

2.使用防火墙限制不必要服务及其对外访问;

3.更新操作系统和软件补丁以修复已知漏洞;

4.使用加密通信方式保护敏感数据传输;

5.监控并记录网络流量以便追踪异常活动。