带你看懂网路安全

谷歌旗下应用程序托管平台ServiceFabric曝出容器逃逸漏洞“FabricScape”linux 集群软件,功击者可以加壳控制主机节点,乃至接管平台Linux集群;

谷歌花了近5个月时间修补漏洞,目前已将修补程序推送至手动更新通道,未开启该平台手动更新功能的用户需尽早更新。

前情回顾

安全内参6月30日消息linux操作系统,谷歌修补了旗下应用程序托管平台ServiceFabric(SF)的容器逃逸漏洞“FabricScape”。借助此漏洞,恶意黑客可以提高至root权限,夺回主机节点控制权,因而殃及整个SFLinux集群。

谷歌公布的数据显示,ServiceFabric是一套关键业务应用程序托管平台,目前托管的应用总量已超百万。

该平台还支持多种谷歌产品,包括但不限于AzureSQLDatabase、AzureCosmosDB、MicrosoftIntune、AzureEventHubs、AzureIoTHub、Dynamics365、SkypeforBusinessCortana、MicrosoftPowerBI及其他多项核心Azure服务。

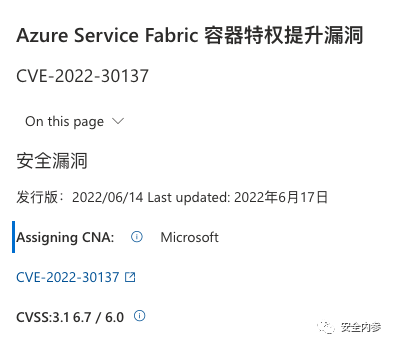

这个漏洞编号为CVE-2022-30137,由PaloAltoNetworks公司的Unit42结伙发觉,并于去年1月30商报告给谷歌的。

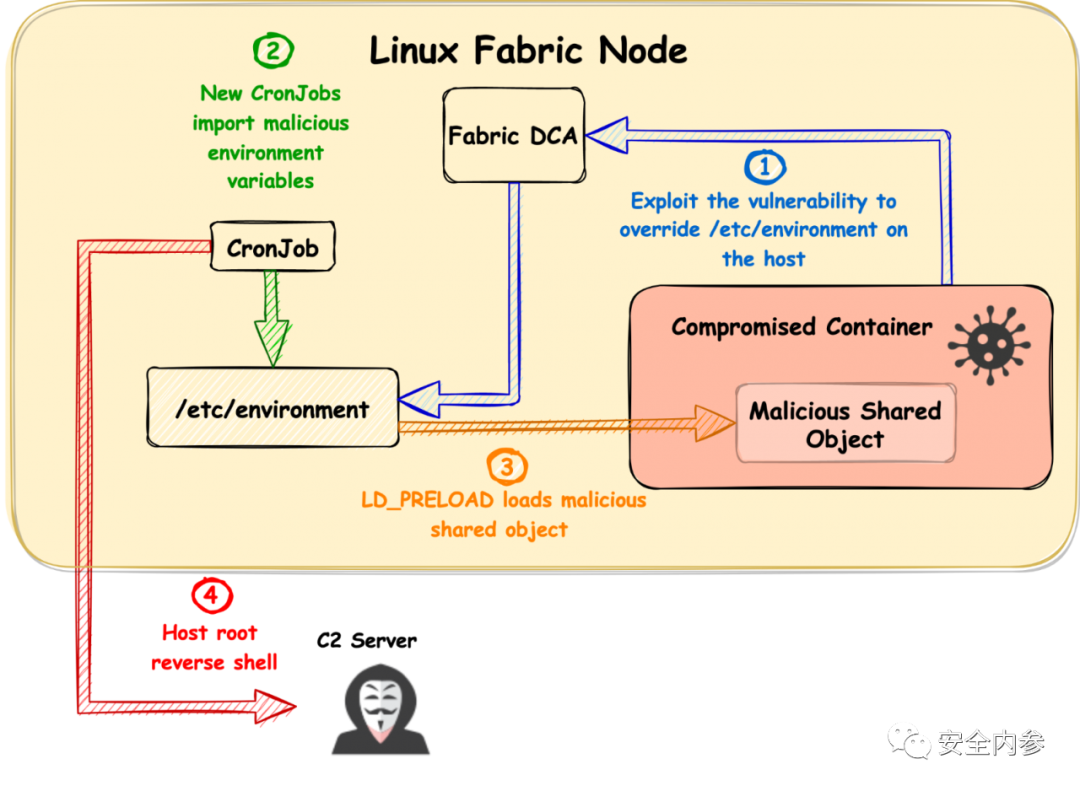

该漏洞之所以出现,是由于Fabric的数据搜集代理(DCA)服务组件(以root权限运行)包含竞争条件下的随便写入机制,造成恶意黑客可通过创建符号链接的形式,借助恶意内容覆盖节点文件系统中的文件,获取代码执行权限。

Unit42的报告详尽介绍了CVE-2022-30137执行代码漏洞的借助方式,以及接管SFLinux集群的更多细节。

谷歌公司表示,“微软建议顾客持续审查一切有权访问其主机集群的容器化工作负载(包括Linux与Windows)。”

“默认情况下,SF集群是单住户环境,各应用程序之间不存在隔离。但您可以在其中创建隔离,关于怎么托管不受信代码的更多手册linux系统安装教程,请参阅AzureServiceFabric安全最佳实践页面。”

图:FabricScape恶意借助流程(Unit42)

漏洞修补花了五个月

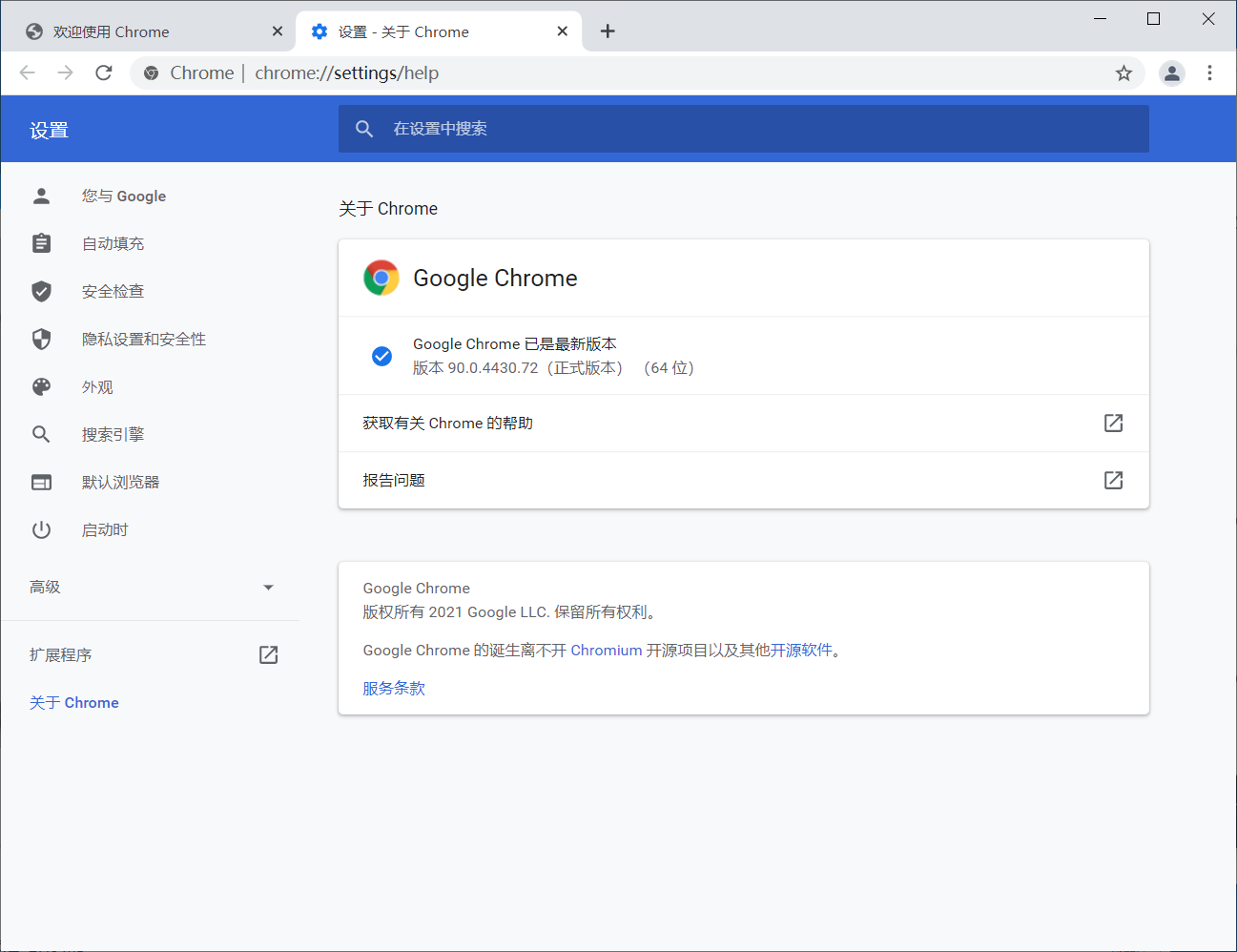

按照Unit42的报告,谷歌公司于6月14日发布了MicrosoftAzureServiceFabric9.0CumulativeUpdatelinux 集群软件,最终解决了这个漏洞(谷歌则表示,相关修补程序已在5月26日发布)。

谷歌为该漏洞发布安全公告后,从6月14日开始,已将修补程序推送至Linux集群的手动更新通道。

在Linux集群上启用手动更新的顾客,无需采取任何额外处理举措。

对于没有为AzureServiceFabric开启手动更新的用户,建议你们尽早将Linux集群升级至最新ServiceFabric版本。

PaloAltoNetworks公司表示,“虽然我们并未发觉任何成功借助该漏洞的在野功击,但依然希望能迫使各组织立刻采取行动,确认自身环境是否易受功击,并迅速安装补丁。”

谷歌公司表示,对于仍未启用手动更新的顾客,她们已然通过AzureServiceHealth门户发出关于此问题的安全通知。

参考资料: